本記事について

本記事では、Fortinet 社のファイアウォール製品である FortiGate について、DNS ルックアップで使用する DNS サーバの設定、及び FortiGate を DNS サーバとして動作させる設定を行う方法について説明します。

動作確認環境

本記事の内容は以下の機器にて動作確認を行った結果に基づいて作成されています。

- FortiGate-60F

- バージョン 7.4.3

DNS ルックアップ用 DNS サーバの設定方法

FortiGate のデフォルトの設定では、DNS ルックアップで使用する DNS サーバは FortiGuard サーバとなっています。これを別の DNS サーバを使用するように設定変更する方法について説明します。

GUI で DNS サーバを設定する方法

GUI にログインし左側のメニューから「ネットワーク > DNS」をクリックします。

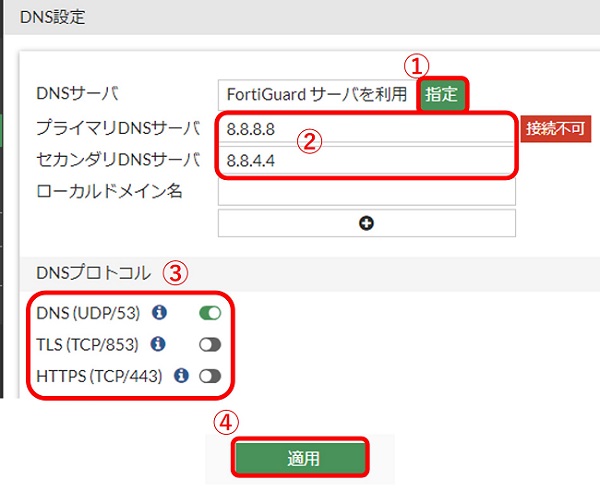

DNS設定画面が表示されるため設定します。

- 「DNSサーバ」で「指定」を選択します

- 「プライマリDNSサーバ」「セカンダリDNSサーバ(オプション)」に DNS サーバのアドレスを入力します

- 使用する DNS プロトコルを指定します

- デフォルトでは「TLS (TCP/853)」になっていますが、一般的な DNS サーバでは「DNS (UDP/53)」となるので注意してください

- 画面下部の「適用」をクリックし設定変更を確定します

以上で DNS サーバの設定は完了です。

CLI で DNS サーバを設定する方法

DNS サーバ設定に該当するコンフィグ項目はconfig system dnsの中のset primaryとset secondaryです。DNSサーバとして 8.8.8.8 と 8.8.4.4 を設定する場合の設定コマンドは以下のようになります。

config system dns

set primary 8.8.8.8

set secondary 8.8.4.4

endまた DNS プロトコルはset protocolで設定します。通常は値をcleartext(DNS (UDP/53))にします。

config system dns

set protocol cleartext

endset protocolの値の選択肢は以下の通りです。

cleartext DNS over UDP/53, DNS over TCP/53.

dot DNS over TLS/853.

doh DNS over HTTPS/443.以上を設定後のconfig system dnsの内容は以下のようになります。

FortiGate-60F # show system dns

config system dns

set primary 8.8.8.8

set secondary 8.8.4.4

endDNS ルックアップの動作確認方法

FortiGate にはnslookup等の名前解決実行コマンドは無いため、代わりに ping を使います。宛先を FQDN で指定して ping を実行すると FortiGate は名前解決を行った上で ping を行うため、これによって名前解決ができるかを確認します。

ping 実行コマンド: execute ping <宛先>

FortiGate-60F # execute ping google.com

PING google.com (172.217.175.46): 56 data bytes

64 bytes from 172.217.175.46: icmp_seq=0 ttl=111 time=11.6 ms

64 bytes from 172.217.175.46: icmp_seq=1 ttl=111 time=20.8 ms

64 bytes from 172.217.175.46: icmp_seq=2 ttl=111 time=74.0 ms

^C

--- google.com ping statistics ---

3 packets transmitted, 3 packets received, 0% packet loss

round-trip min/avg/max = 11.6/35.4/74.0 ms上の実行例のように、名前解決された結果の IP アドレスが表示されていれば名前解決が成功していると判断できます。

DNS サーバ機能の設定方法

FortiGate を DNS サーバとして動作させるための設定方法について説明します。

GUI で DNS サーバ機能を設定する方法

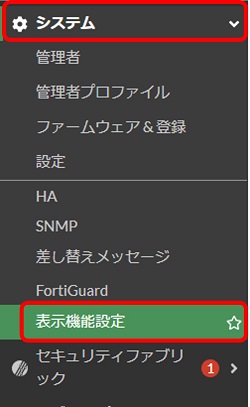

GUI にログインし左側のメニューから「システム > 表示機能設定」をクリックします。

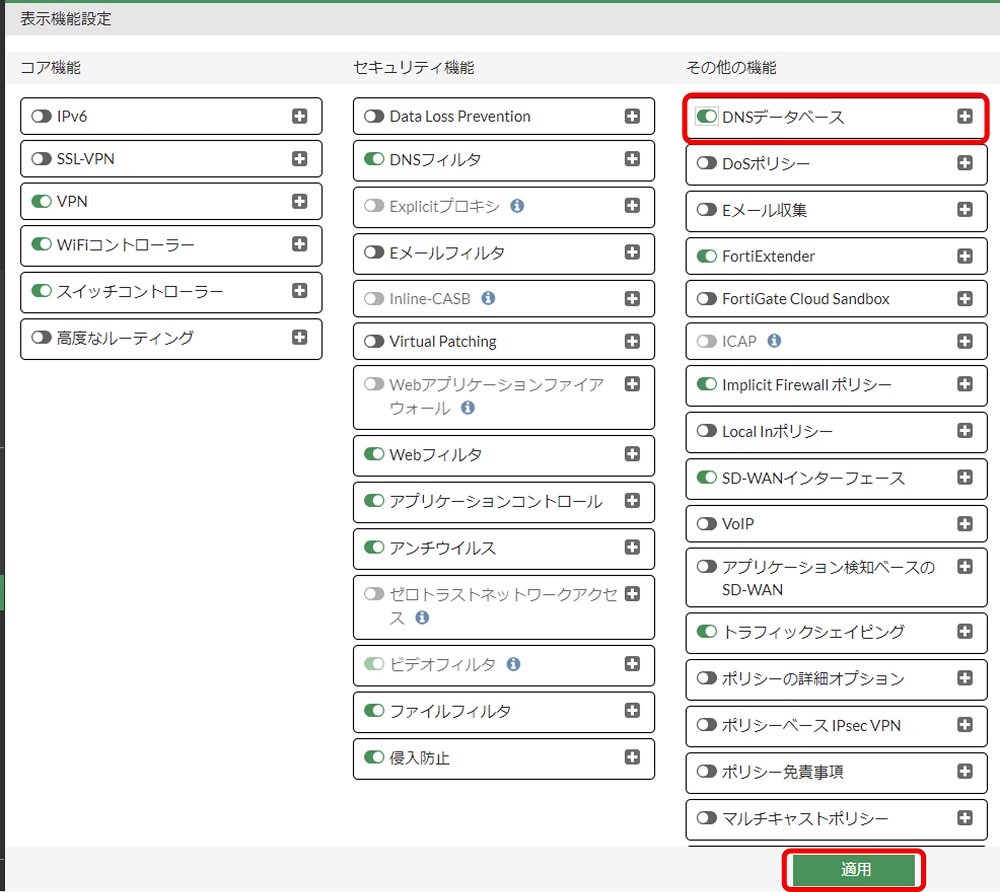

表示機能設定画面にて「DNSデータベース」のトグルスイッチを有効化し、「適用」をクリックします。

GUI 左側のメニューから「ネットワーク > DNSサーバ」をクリックします。

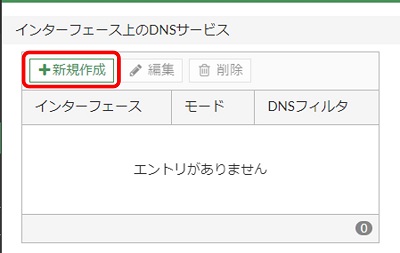

以下の画面が表示されるため「インターフェース上のDNSサービス」欄にある「新規作成」をクリックします。

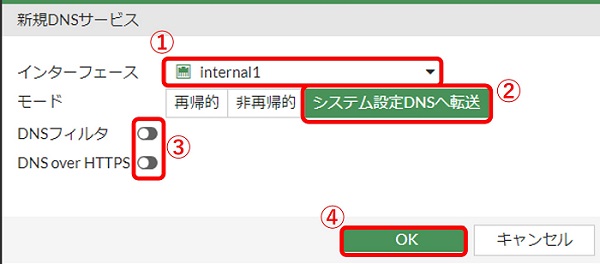

以下のDNSサービス設定画面が表示されるため設定します。

- 「インターフェース」では DNS サーバ機能を有効化したいインターフェースを選択します

- 「モード」では「システム設定DNSへ転送」を選択します

- 「DNSフィルタ」「DNS over HTTPS」はデフォルトの OFF のままとします

- 設定ができたら「OK」をクリックして設定を確定します

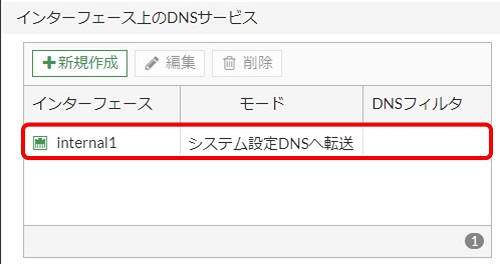

以下のように設定が追加されたことを確認します。

以上で DNS サーバ機能の設定は完了です。

CLI で DNS サーバ機能を設定する方法

DNS サーバ機能の設定に該当するコンフィグ項目はconfig system dns-serverです。

コンフィグ構造としては、以下のようにconfig system dns-serverの中に DNS サーバ機能を有効化するインターフェース毎にedit項目が存在します。

config system dns-server

edit "<対象インターフェース名>"

set mode forward-only

next

endここではサーバの「モード」を「システム設定DNSへ転送」をしますが、その場合editの中のset modeをforward-onlyと設定します。

internal1 インターフェースで DNS サーバ機能を有効化する場合のコンフィグは以下のようになります。

config system dns-server

edit "internal1"

set mode forward-only

next

end「DNSフィルタ」「DNS over HTTPS」についてはデフォルトの OFF のままとするため CLI で設定時にこれらの設定に関してコマンド投入する必要はありません。

DNS サーバ機能の動作確認

FortiGate に接続した端末から、FortiGate を DNS サーバとしてnslookupを実行してみます。

C:\Users\Shade>nslookup google.com 10.10.11.1

サーバー: UnKnown

Address: 10.10.11.1

権限のない回答:

名前: google.com

Addresses: 2404:6800:4004:81d::200e

142.250.198.14DNS サーバ機能関連コマンド

diagnose test application dnsproxy 7- DNS キャッシュを表示します

FortiGate-60F # diagnose test application dnsproxy 7

worker idx: 0

vfid=0, name=login.windows.net, ttl=68:57:1789

40.126.38.19 (ttl=254) 40.126.38.22 (ttl=254) 40.126.38.20 (ttl=254) 20.190.166.131 (ttl=254) 20.190.166.67 (ttl=254)

20.190.166.133 (ttl=254) 20.190.166.132 (ttl=254) 40.126.38.21 (ttl=254)

vfid=0, name=gmail.com, ttl=130:110:1780

142.251.222.5 (ttl=130)

vfid=0, name=login.microsoftonline.com, ttl=86:47:1761

20.190.166.133 (ttl=86) 20.190.166.66 (ttl=86) 40.126.38.20 (ttl=86) 40.126.38.19 (ttl=86) 20.190.166.132 (ttl=86)

40.126.38.21 (ttl=86) 40.126.38.22 (ttl=86) 20.190.166.131 (ttl=86)

vfid=0, name=login.microsoft.com, ttl=102:52:1750

40.126.38.22 (ttl=102) 20.190.166.132 (ttl=102) 40.126.38.21 (ttl=102) 20.190.166.66 (ttl=102) 20.190.166.67 (ttl=102)

20.190.166.133 (ttl=102) 20.190.166.131 (ttl=102) 40.126.38.19 (ttl=102)

vfid=0, name=google.com, ttl=27:0:1643

2404:6800:4004:81d::200e (ttl=27)

vfid=0, name=google.com, ttl=84:0:1643

142.250.198.14 (ttl=84)

vfid=0, name=forticlient.fortinet.com, ttl=10738:10285:1347

208.184.237.75 (ttl=10738) 173.243.138.76 (ttl=10738)

vfid=0, name=globalproductapi.fortinet.net, ttl=1365:875:1310

154.52.14.206 (ttl=1365)

vfid=0, name=globalvideoquery.fortinet.net, ttl=2131:879:548

173.243.129.18 (ttl=2131) 173.243.140.18 (ttl=2131)

CACHE num=9diagnose test application dnsproxy <オプション番号>- オプション番号の選択肢は以下の通り

1. Clear DNS cache

2. Show stats

3. Dump DNS setting

4. Reload FQDN

5. Requery FQDN

6. Dump FQDN

7. Dump DNS cache

8. Dump DNS DB

9. Reload DNS DB

10. Dump secure DNS policy/profile

11. Dump Botnet domain

12. Reload Secure DNS setting

13. Show Hostname cache

14. Clear Hostname cache

15. Show SDNS rating cache

16. Clear SDNS rating cache

17. DNS debug bit mask

99. Restart dnsproxy workerdiagnose test application dnsproxy 1で DNS キャッシュを削除できます。

FortiGate-60F # diagnose test application dnsproxy 1

worker idx: 0

FortiGate-60F # diagnose test application dnsproxy 7

worker idx: 0

CACHE num=0以上です。

【おすすめ】FortiGate の設計構築中なら以下の記事も役立つかもです

- 基礎知識

- HA (冗長構成) 設定

- FortiGate HA モードの Active-Passive と Active-Active の違いを解説します

- FortiGate HA(冗長構成)の概要と設定ガイド【詳しく解説】※note記事

- FortiGate HA 構成時のコンフィグ同期の仕様について解説します

- FortiGate HA 構成時の NTP,Syslog,SNMP 等の送信元インターフェースを解説 [ha-direct 設定]

- FortiGate HA 構成時の仮想 MAC アドレスについて解説します

- FortiGate HA ハートビート送信間隔と障害判定しきい値の設定ガイド

- FortiGate HA 構成時のバックアップ及びリストア実施ガイド

- FortiGate HA 構成でのモニタインターフェースダウン時の通信断時間について解説

- FortiGate HA 構成に関するQ&A 【良くありそうな疑問集】

- VDOM (バーチャルドメイン) 設定

- トランスペアレントモード設定

- システム系設定

- 管理者アカウント設定

- 時刻・NTP 設定

- ロギング・Syslog 送信設定

- SNMP 設定

- DHCP サーバ機能設定

- Proxy サーバ機能設定

- アラートメール送信

- ネットワーク系設定

- インターフェース設定

- ルーティング設定

- DNS 設定

- NAT 及び NAPT 設定

- ファイアウォール系設定

- アドレス設定

- サービス設定

- ファイアウォールポリシー設定

- ゾーンを使用したポリシー設定

- VPN 系設定

- Tips

Amazon アフィリエイトリンク

以下は Amazon アフィリエイトリンクです。インフラエンジニアにそこそこおすすめなアイテムです。

note メンバーシップへの参加もお待ちしています!

【アフィリエイト】おすすめ WordPress テーマ【SWELL】

当サイトでは WordPress テーマとして SWELL を使用しています。以前は無料・高機能テーマとして知られる Cocoon を使用していて Cocoon も使いやすかったのですが、SWELL を使い始めてからは SWELL のほうが圧倒的に使いやすいなと思いました。そして何より読み込み速度が速い。SWELL を使い始めてから、過去の Cocoon のブログを見直したときに「あれ、こんなに表示遅かったっけ?」という感覚になりました。

また SWELL はデフォルトでもオシャレなデザインですが柔軟にカスタマイズすることもでき個性のあるサイトを作成できます。さらにブログパーツや広告タグといった再利用可能なブログの「部品」も作成することができ、ブログ作成効率も高いです。

技術ブログやアフィリエイト等での収益化を見据えたブログの作成に SWELL は最適です。初見では価格が高いなと思うと思いますが、私としては SWELL を採用して良かったしそれ以上の価値があると感じています。

ブログの新設やテーマ変更を考えている人は一度 SWELL を検討してみてください。

以下の画像リンクから詳細な情報を確認できます。

レンタルサーバーを探している人には安定性に定評のあるエックスサーバーをお勧めします。

当サイトもエックスサーバーを使用しています。WordPress のインストールも簡単にできます。

コメント